安恒信息3月网络安全月报深度解读 APT攻击升级,网络与信息安全软件开发面临新挑战

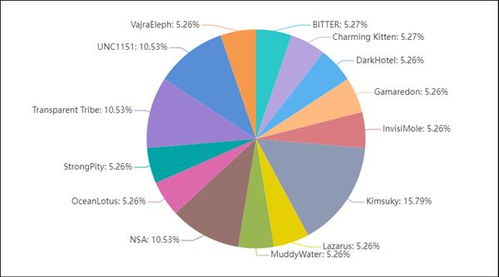

安恒信息正式发布了2024年3月网络安全月度研究报告。报告显示,全球高级持续性威胁(APT)活动在当月的攻击频率和复杂度均显著上升,其中针对乌克兰及关联目标的攻击事件最为突出,呈现出全面“升级改版”的态势。这一趋势不仅对全球地缘政治热点地区的网络空间安全构成严峻考验,也为整个网络与信息安全软件开发行业敲响了警钟,凸显了持续创新和主动防御的极端重要性。

一、 月报核心发现:针对乌克兰的APT攻击呈现“升级改版”新特点

安恒信息威胁情报中心监测发现,3月份围绕乌克兰的APT攻击活动异常活跃。攻击者不再局限于传统的钓鱼邮件、漏洞利用等单一手段,而是进行了全方位的战术革新:

- 供应链攻击渗透加剧:攻击者将目标瞄准为乌克兰政府及关键基础设施部门提供软件服务的第三方供应商。通过污染软件更新渠道或入侵开发环境,实现了对最终目标的“精准投递”和隐蔽渗透,攻击链更长,溯源更困难。

- 多重漏洞组合利用:攻击中综合利用了多个近期披露的高危漏洞,包括但不限于办公软件、网络设备及虚拟化平台中的安全缺陷。这种“漏洞武器库”的搭配使用,极大地提高了攻击的成功率和破坏潜力。

- 混淆与伪装技术进化:恶意载荷的免杀技术持续升级,大量使用合法软件白名单机制、内存执行或无文件攻击技术,以绕过常规的静态检测。攻击基础设施(如C2服务器)也采用更频繁的域名切换和云服务隐匿,增加了追踪难度。

- 攻击目标多元化:除传统的军政机构外,能源、交通、金融、媒体等关键民生行业的信息系统也受到更多关注,旨在制造更广泛的社会影响和混乱。

这一系列变化标志着APT攻击已进入一个更专业化、工程化和体系化的新阶段,其破坏性和隐蔽性均远超以往。

二、 深层动因分析:地缘冲突在网络空间的持续映射

针对乌克兰的APT攻击升级,是现实世界地缘政治冲突在网络空间的直接延伸与深化。攻击的背后,往往具有国家背景或受到政治力量的支持,其目的包括:情报窃取、关键基础设施破坏、舆论操控、社会心理威慑等。网络空间已成为一个独立的、低成本高效益的对抗领域,攻击的“升级改版”实质上是攻击方为了适应防守方能力提升、实现战略意图而进行的必然调整。

三、 对网络与信息安全软件开发的启示与挑战

面对APT攻击的快速演进,传统的、被动式的安全防御体系已显乏力。安恒信息月报指出,这一趋势对网络与信息安全软件开发提出了更高、更迫切的要求:

- 开发安全左移,构筑内生免疫:必须将安全能力深度嵌入软件开发生命周期(SDLC)的每一个环节,从需求设计、编码、测试到部署运维。推广DevSecOps模式,通过自动化工具进行持续的代码安全审计、依赖组件漏洞扫描和合规检查,从源头减少可利用的缺陷。

- 强化威胁情报驱动:安全产品的开发必须与高质量的威胁情报紧密联动。软件开发团队需要及时将最新的APT攻击手法、漏洞利用方式、恶意样本特征等情报,转化为检测规则、行为模型和响应策略,并快速集成到安全产品中,实现动态防御。

- 聚焦高级检测与响应能力:未来的安全软件需要超越基于特征码的匹配,大力发展基于行为分析、异常流量检测、人工智能和机器学习的高级威胁检测技术。集成自动化调查与响应(SOAR)能力,帮助用户在遭受复杂攻击时能快速定位、遏制和恢复。

- 拥抱零信任架构:在软件开发与部署层面,应积极践行零信任原则。无论是企业内部开发环境,还是交付给客户的解决方案,都需贯彻“从不信任,始终验证”的理念,实施细粒度的身份认证、设备健康度检查和最小权限访问控制,有效防御横向移动和供应链攻击。

- 提升自身抗攻击韧性:安全软件开发商自身也成为APT攻击的重要目标。必须加强自身研发网络、代码仓库、构建系统和员工账户的安全防护,防止成为攻击链条中的薄弱一环,保障交付给客户的产品安全可靠。

###

安恒信息3月网络安全月报如同一份清醒剂,揭示了在动荡的国际局势下,网络威胁正以惊人的速度进化。针对乌克兰的APT攻击“升级改版”,只是全球网络空间安全形势日趋复杂严峻的一个缩影。对于网络与信息安全软件开发行业而言,这既是前所未有的挑战,也是推动技术革新、产业升级的机遇。唯有坚持技术创新,深化威胁理解,并始终将安全能力置于产品和服务的核心,才能在这场没有硝烟的持久战中,为构建稳固的数字世界防线贡献关键力量。

如若转载,请注明出处:http://www.yffs15.com/product/69.html

更新时间:2026-05-20 05:36:02